Sicurezza delle informazioni per le macchine

I vantaggi della digitalizzazione sono indubbiamente molteplici. Tuttavia, portano con sé anche nuovi problemi e rischi, i cui effetti sono sempre meglio compresi. Ad esempio, gli hacker puntano sempre più spesso alle infrastrutture critiche e ai siti di produzione. Questi attacchi sono resi possibili dalla crescente digitalizzazione e messa in rete di sistemi e macchine. Da qui nascono ‘canali d’ingresso‘ completamente nuovi, che vengono ampiamente utilizzate.

Un esempio è il malware "Mirai". Sfrutta il fatto che sempre più oggetti di uso quotidiano come router, sistemi di sorveglianza CCTV, videoregistratori digitali, televisori, ecc. sono collegati a Internet (parola chiave "IoT" - Internet degli oggetti). Esso esamina costantemente Internet alla ricerca di dispositivi con vulnerabilità di sicurezza; se viene riscontrata una vulnerabilità, su questi dispositivi viene installato un codice dannoso. Nel 2016, la rete di botnet (cioè sistemi informatici infettati) "Mirai" originale comprendeva circa 500.000 dispositivi IoT compromessi in tutto il mondo. Oltre tre milioni di dispositivi sono ora intrappolati nella rete ‘infettata’! Con l'aiuto di questo malware, poco prima delle elezioni presidenziali americane del 2016, si è cercato di bloccare servizi web molto frequentati come Twitter, Spotify e Amazon.

È possibile paralizzare la produzione di una fabbrica da un lato e utilizzare macchine per attaccare altri sistemi o diffondere malware dall'altro.

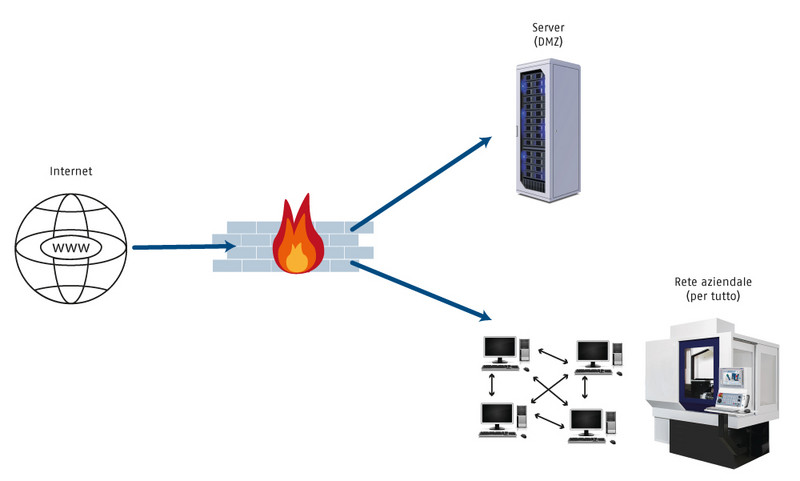

Il collegamento in rete delle macchine continua a progredire (parola chiave "Industria 4.0"). Il seguente schema di rete è ancora frequentemente utilizzato:

Figura 1

Vi sono alcune carenze in questo modo di realizzare il collegamento in rete.

Molti controllori di macchina utilizzano sistemi operativi Windows o Linux. Se i sistemi in tempo reale sono in esecuzione anche sullo stesso hardware, gli aggiornamenti di sicurezza di solito non vengono eseguiti deliberatamente per non compromettere la funzionalità. Inoltre, tali sistemi non sono sempre dotati di programmi antivirus, in quanto questi possono avere un effetto negativo sulla funzionalità. Per questi e altri motivi, una rete con macchine di produzione deve essere assicurata in un modo particolare.

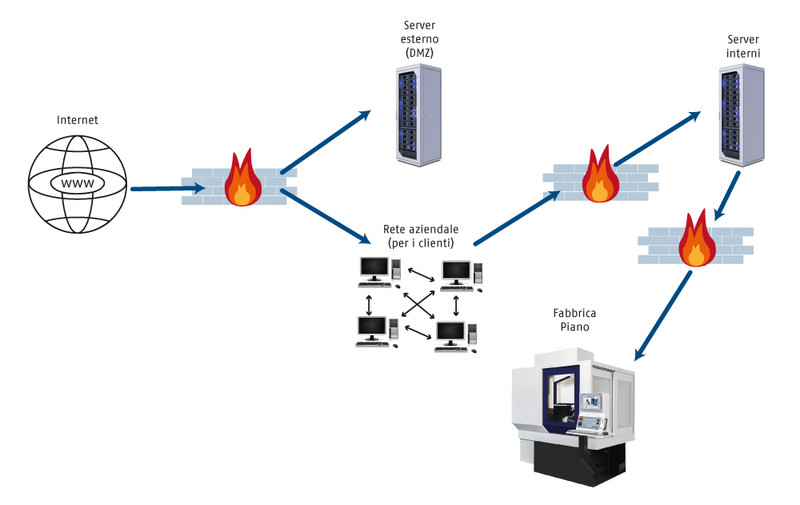

Una possibile soluzione è una struttura di rete come mostrato nella figura seguente:

Figura 2

Questa struttura di rete offre una migliore protezione dell'infrastruttura industriale con regole aggiuntive definite dal gruppo IT dell'azienda. Queste regole includono:

- Suddivisione delle reti di produzione (livello di fabbrica) in modo che non tutto sia paralizzato in caso di attacco.

- Eventuali aggiornamenti devono essere applicati manualmente e in modo mirato. Gli aggiornamenti automatici possono avvenire nel momento sbagliato e portare al guasto di una macchina durante la produzione.

- Per i sistemi industriali, il gruppo IT dovrebbe stabilire regole specifiche per gli aggiornamenti e l'accesso a Internet.

Nell'infrastruttura mostrata, anche il firewall verso la rete di produzione dovrebbe essere impostato in modo che vengano inoltrati solo i pacchetti di dati "consentiti". Un accesso delle macchine a Internet non è (nella maggior parte dei casi) necessario, quindi questo può essere impedito.

Naturalmente, Internet non è in assoluto l'unico motivo di diffusione dei problemi delle macchine connesse, poiché gli attacchi possono essere effettuati non solo tramite reti elettroniche. Il malware può anche essere importato tramite memory stick, flash card, ecc.

Oggi, un'analisi completa della sicurezza delle informazioni di un'azienda è all'ordine del giorno ed è il primo passo verso una maggiore protezione contro gli attacchi informatici. A questo proposito esistono anche diversi standard (ad es. ISO/IEC 27001) e modelli di procedura (ad es. ISIS12).

L'aggiornamento continuo di un sistema di controllo macchina con i più recenti sistemi operativi è di solito troppo costoso o tecnicamente non fattibile a costi ragionevoli. L'utilizzo dei suddetti di sistemi di sicurezza in un'area protetta da IT ha quindi senso.

Siamo lieti di assistervi nell'integrazione dei sistemi NUM nella vostra infrastruttura IT e nella ricerca di soluzioni di rete adeguate.

NUM AG

Battenhusstrasse 16

CH - 9053 Teufen

Telefono: +41 71 335 04 11

Email: sales.ch(at)num.com